3 BS 7799的主要内容

下面主要以BS 7799:1999为例介绍标准的主要内容。该标准主要由两大部分组成:BS 7799-1:1999,以及BS 7799-2:1999。

3.1 第一部分(BS 7799-1)简介

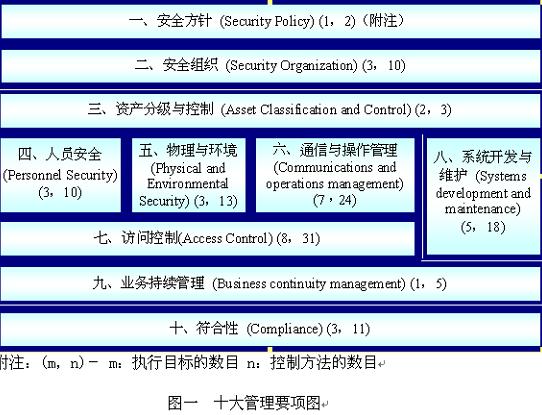

信息安全管理实施规则,是作为国际信息安全指导标准ISO/IEC 17799基础的指导性文件,主要是给负责开发的人员作为参考文档使用,从而在他们的机构内部实施和维护信息安全。这一部分包括十大管理要项,三十六个执行目标,一百二十七种控制方法,如图一所示。其详细内容如表1所示:

附注:(m,n)- m:执行目标的数目 n:控制方法的数目

图一 十大管理要项图

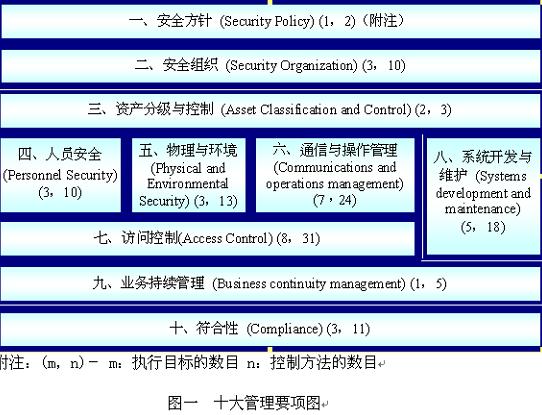

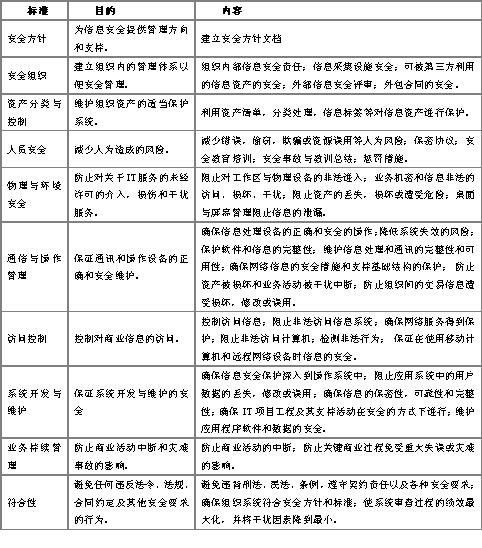

表1 BS 7799 的内容列表

3.2 第二部分(BS 7799-2)简介

信息安全管理系统的规范,详细说明了建立、实施和维护信息安全管理系统(ISMS)的要求,指出实施组织需遵循某一风险评估来鉴定最适宜的控制对象,并对自己的需求采取适当的控制。本部分提出了应该如何了建立信息安全管理体系的步骤,如图1所示:

(1)定义信息安全策略

信息安全策略是组织信息安全的最高方针,需要根据组织内各个部门的实际情况,分别制订不同的信息安全策略。例如,规模较小的组织单位可能只有一个信息安全策略,并适用于组织内所有部门、员工;而规模大的集团组织则需要制订一个信息安全策略文件,分别适用于不同的子公司或各分支机构。信息安全策略应该简单明了、通俗易懂,并形成书面文件,发给组织内的所有成员。同时要对所有相关员工进行信息安全策略的培训,对信息安全负有特殊责任的人员要进行特殊的培训,以使信息安全方针真正植根于组织内所有员工的脑海并落实到实际工作中。

(2)定义ISMS的范围

ISMS的范围确定需要重点进行信息安全管理的领域,组织需要根据自己的实际情况,在整个组织范围内、或者在个别部门或领域构架ISMS。在本阶段,应将组织划分成不同的信息安全控制领域,以易于组织对有不同需求的领域进行适当的信息安全管理。

(3)进行信息安全风险评估

信息安全风险评估的复杂程度将取决于风险的复杂程度和受保护资产的敏感程度,所采用的评估措施应该与组织对信息资产风险的保护需求相一致。风险评估主要对ISMS范围内的信息资产进行鉴定和估价,然后对信息资产面对的各种威胁和脆弱性进行评估,同时对已存在的或规划的安全管制措施进行鉴定。风险评估主要依赖于商业信息和系统的性质、使用信息的商业目的、所采用的系统环境等因素,组织在进行信息资产风险评估时,需要将直接后果和潜在后果一并考虑。

(4)信息安全风险管理

根据风险评估的结果进行相应的风险管理。信息安全风险管理主要包括以下几种措施:

降低风险:在考虑转嫁风险前,应首先考虑采取措施降低风险;

避免风险:有些风险很容易避免,例如通过采用不同的技术、更改操作流程、采用简单的技术措施等;

转嫁风险:通常只有当风险不能被降低或避免、且被第三方(被转嫁方)接受时才被采用。一般用于那些低概率、但一旦风险发生时会对组织产生重大影响的风险。

接受风险:用于那些在采取了降低风险和避免风险措施后,出于实际和经济方面的原因,只要组织进行运营,就必然存在并必须接受的风险。

(5)确定管制目标和选择管制措施。

管制目标的确定和管制措施的选择原则是费用不超过风险所造成的损失。由于信息安全是一个动态的系统工程,组织应实时对选择的管制目标和管制措施加以校验和调整,以适应变化了的情况,使组织的信息资产得到有效、经济、合理的保护。

(6)准备信息安全适用性声明。

信息安全适用性声明纪录了组织内相关的风险管制目标和针对每种风险所采取的各种控制措施。信息安全适用性声明的准备,一方面是为了向组织内的员工声明对信息安全面对的风险的态度,在更大程度上则是为了向外界表明组织的态度和作为,以表明组织已经全面、系统地审视了组织的信息安全系统,并将所有有必要管制的风险控制在能够被接受的范围内。

3.3 新版本BS 7799-2:2002的特点

新版本BS 7799-2:2002于2002年9月5日在英国发布。新版本同ISO 9001:2000(质量管理体系) 和ISO 14001:1996(环境管理体系)等国际知名管理体系标准采用相同的风格,使信息安全管理体系更容易和其它的管理体系相协调。新版标准的主要更新在于:

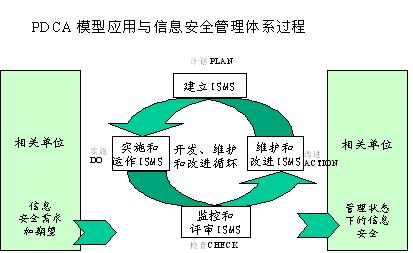

·PDCA(Plan-Do-Check-Act)的模型

·基于PDCA模型的基于过程的方法

·对风险评估过程、控制选择和适用性声明的内容与相互关系的阐述

·对ISMS持续过程改进的重要性

·文档和记录方面更清楚的需求

·风险评估和管理过程的改进

·对新版本使用提供指南的附录

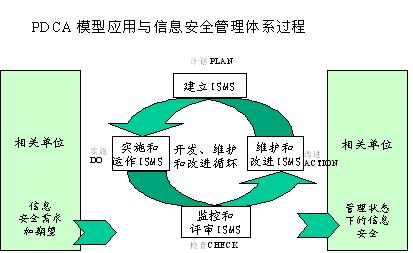

新版本在介绍信息安全管理体系的建立、实施和改进的过程中也引用了PDCA模型,按照PDCA模型将信息安全管理体系分解成风险评估、安全设计与执行、安全管理和再评估四个子过程,特别介绍了基于PDCA模型的过程管理方法,并在附录中为解释或采用新版标准提供了指南,如图2所示。组织通过持续的执行这些过程而使自身的信息安全水平得到不断的提高。PDCA模型的主要过程如下:

1. 计划(PLAN):定义信息安全管理体系的范围,鉴别和评估业务风险

2. 实施(DO ):实施同意的风险治理活动以及适当的控制

3. 检查(CHECK):监控控制的绩效,审查变化中环境的风险水平,执行内部信息安全管理体系审计

4. 改进(ACTION):在信息安全管理体系过程方面实行改进,并对控制进行必要的改进,以满足环境的变化。

图2 PDCA模型应用与信息安全管理体系过程

新版标准较BS7799-2:1999没有引入任何新的审核和认证要求,新标准完全兼容依据BS 7799-2:1999建立、实施和保持的信息安全管理体系(ISMS)。新版标准没有增加任何控制目标和控制方式,所有的控制目标和控制方式都是来自ISO/IEC 17799:2000。只是新版标准将原来BS7799-2:1999的第四部分作为附件A放在了标准后面,而且采用了不同的编号方式,将BS7799-2:1999和ISO/IEC 17799:2000结合起来了。

- 信息系统运维预算定额参考标准研究[04-09]

- 第2章 跨文化管理理论和实践[01-14]

- 16:什么是关键成功因素法(CSF)?[06-09]

- IT治理:中国信息化的必由之道[06-10]

- 第4章 跨文化沟通[01-14]

- 治理评论第六期[01-20]

- 治理评论第一期[01-20]

- 治理评论第四期[01-20]

- 治理评论第五期[01-20]

- 太极凭什么中标12306? [09-26]

- 治理评论第三期[01-20]

- 治理评论第二期[01-20]

- 中国国际航空股份有限公司--书评[11-01]